Добро пожаловать обратно, мои начинающие кибервоины!

В нашей отрасли мы часто носим с собой очень ценные и конфиденциальные данные. Это может быть информация о программе вознаграждения за обнаружение уязвимостей, об уязвимостях нулевого дня, о планах на будущее в кибервойне или просто конфиденциальная информация о наших родных и друзьях, которой они с нами поделились. Крайне важно, чтобы эта информация не попала в чужие руки в случае кражи или потери нашего ноутбука.

Как вы знаете, операционная система, защищённая паролем, не защитит ваши данные от опытного эксперта. Доступ к данным на жёстком диске можно получить с помощью криминалистической операционной системы с загрузкой в режиме реального времени или просто извлекя жёсткий диск из системы и скопировав ключевые кластеры.

Чтобы обеспечить безопасность данных, необходимо зашифровать их на жёстком диске. Хотя и Apple, и Microsoft предлагают приложения для шифрования данных, обе компании зарекомендовали себя как ненадёжные хранители ваших данных. Давайте воспользуемся приложением с открытым исходным кодом и хорошей репутацией, а не будем зависеть от какого-нибудь недобросовестного корпоративного гиганта, который продаст ваши данные тому, кто больше заплатит.

Когда-то существовало приложение TrueCrypt с открытым исходным кодом, успешно защищавшее ваши данные. К сожалению, разработчики прекратили поддержку этого продукта. К счастью для нас, другая группа разработчиков создала форк TrueCrypt, создав другой продукт под названием VeraCrypt.

VeraCrypt — это утилита для шифрования «на лету» (OTFE). Это ответвление завершённого проекта TrueCrypt, то есть, разработанная на основе исходного кода TrueCrypt, но с дополнительными улучшениями и улучшениями безопасности. VeraCrypt может создать виртуальный зашифрованный диск внутри файла или зашифровать раздел или всё устройство хранения данных с предзагрузочной аутентификацией.

Некоторые из ключевых особенностей VeraCrypt включают в себя:

Вы можете скачать veracrypt здесь.

https://www.veracrypt.fr/en/Downloads.html

На изображении выше я указал пакет, который использовал для своей 64-битной версии Kali Linux, но если вы используете MacOS или Windows, обязательно загрузите соответствующий пакет.

После полной загрузки приложения вам потребуется распаковать сжатый файл. В Kali архиватором по умолчанию является Engrampa, который автоматически откроется после завершения загрузки приложения. Просто нажмите кнопку «Извлечь», и Engrampa распакует ваш файл.

Теперь нажмите кнопку «Извлечь».

Теперь в папке «Загрузки» у вас должно быть несколько версий Veracrypt. Я использую veracrypt-1.26.7-setup-gui-x64 на Kali.

После ввода цифры 1 приложение попросит вас прочитать и принять все условия пользовательского соглашения. После этого Veracrypt запустит свой скрипт и установит все компоненты.

Теперь вам нужно только ввести команду «veracrypt».

кали > веракрипт

Должно открыться окно, подобное показанному ниже.

Выберите «Создать том».

Далее выберите «Создать зашифрованный файловый контейнер».

На этом этапе вы можете создать стандартный том Veracrypt или скрытый том Veracrypt. Для дополнительной безопасности я выбрал скрытый том.

Теперь нам предлагается выбрать тип шифрования для шифрования тома. AES используется по умолчанию, но существует множество других вариантов, включая вложенное шифрование с использованием двух или трёх алгоритмов. В этом случае данные сначала шифруются одним типом шифрования, а затем снова шифруются другим алгоритмом. Это ОЧЕНЬ затрудняет расшифровку данных, а также увеличивает задержку в доступе к данным, поскольку данные должны пройти несколько раундов шифрования. Я использую вложенное шифрование только для самых конфиденциальных данных.

После выбора алгоритма шифрования вам будет предложено указать размер тома.

В конце вам будет предложено ввести пароль. Убедитесь, что он длинный и сложный, чтобы предотвратить атаки методом подбора.

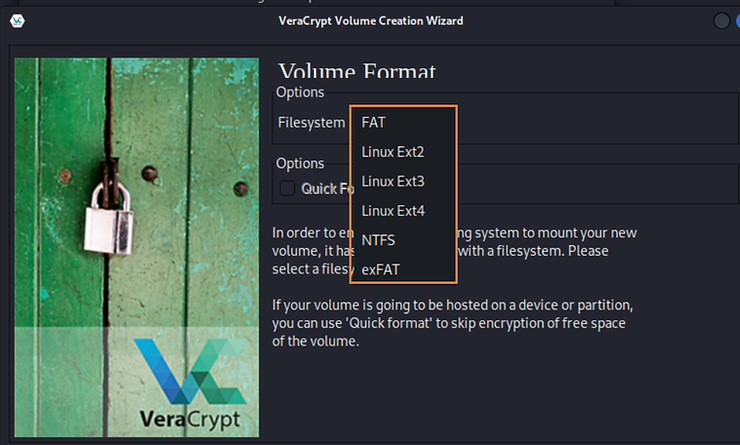

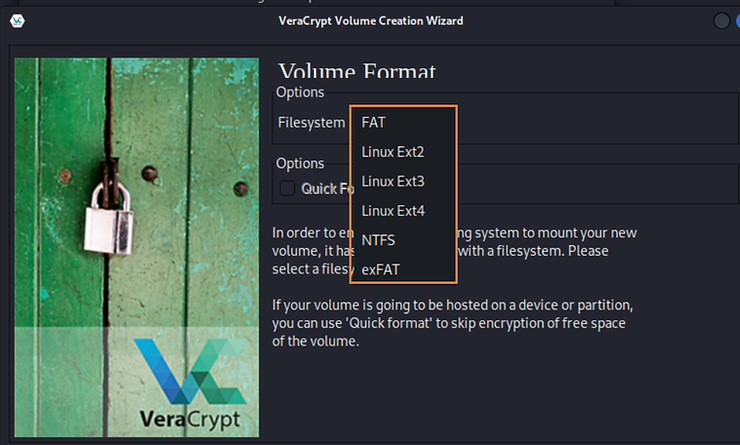

На этом этапе вам будет предложено шифровать очень большие файлы. Если вы шифруете файлы размером более 4 ГБ, выбор файловых систем ограничен.

Теперь выбираем тип файловой системы. В моём случае я выбрал FAT, так как её поддерживают многие операционные системы, но она не позволяет хранить файлы размером более 4 ГБ.

На этом этапе нам необходимо предоставить

алгоритму шифрования случайные данные. Важно, чтобы эти данные были действительно случайными (а не псевдослучайными, как, например, генераторы случайных чисел в некоторых приложениях), чтобы обеспечить максимальную безопасность данных. Veracrypt использует ваши случайные движения мыши для генерации этих случайных чисел для алгоритма.

После завершения генерации случайных чисел Veracrypt создаст ваш зашифрованный том.

В нашей отрасли мы часто носим с собой очень ценные и конфиденциальные данные. Это может быть информация о программе вознаграждения за обнаружение уязвимостей, об уязвимостях нулевого дня, о планах на будущее в кибервойне или просто конфиденциальная информация о наших родных и друзьях, которой они с нами поделились. Крайне важно, чтобы эта информация не попала в чужие руки в случае кражи или потери нашего ноутбука.

Как вы знаете, операционная система, защищённая паролем, не защитит ваши данные от опытного эксперта. Доступ к данным на жёстком диске можно получить с помощью криминалистической операционной системы с загрузкой в режиме реального времени или просто извлекя жёсткий диск из системы и скопировав ключевые кластеры.

Чтобы обеспечить безопасность данных, необходимо зашифровать их на жёстком диске. Хотя и Apple, и Microsoft предлагают приложения для шифрования данных, обе компании зарекомендовали себя как ненадёжные хранители ваших данных. Давайте воспользуемся приложением с открытым исходным кодом и хорошей репутацией, а не будем зависеть от какого-нибудь недобросовестного корпоративного гиганта, который продаст ваши данные тому, кто больше заплатит.

Когда-то существовало приложение TrueCrypt с открытым исходным кодом, успешно защищавшее ваши данные. К сожалению, разработчики прекратили поддержку этого продукта. К счастью для нас, другая группа разработчиков создала форк TrueCrypt, создав другой продукт под названием VeraCrypt.

VeraCrypt — это утилита для шифрования «на лету» (OTFE). Это ответвление завершённого проекта TrueCrypt, то есть, разработанная на основе исходного кода TrueCrypt, но с дополнительными улучшениями и улучшениями безопасности. VeraCrypt может создать виртуальный зашифрованный диск внутри файла или зашифровать раздел или всё устройство хранения данных с предзагрузочной аутентификацией.

Некоторые из ключевых особенностей VeraCrypt включают в себя:

- Повышенная безопасность : VeraCrypt использует более надёжные алгоритмы шифрования и более сложные процедуры генерации ключей, чем TrueCrypt. Это делает его более устойчивым к атакам методом подбора.

- Шифрование : поддерживает различные алгоритмы шифрования, включая AES, Serpent и Twofish, а также их комбинации.

- Кроссплатформенность : VeraCrypt доступен для Windows, macOS и Linux, что делает его универсальным для различных пользовательских сред.

- Скрытые тома : позволяет создать скрытый том внутри другого тома. Эта функция позволяет правдоподобно отрицать причастность, и даже если пользователя заставят раскрыть пароль, существование скрытого тома останется нераскрытым.

Шаг №1 Загрузите и установите Veracrypt

В этом руководстве я загружу и установлю Veracrypt на мою систему Kali Linux, но инструкции практически идентичны для использования на MacOS и Windows.Вы можете скачать veracrypt здесь.

https://www.veracrypt.fr/en/Downloads.html

На изображении выше я указал пакет, который использовал для своей 64-битной версии Kali Linux, но если вы используете MacOS или Windows, обязательно загрузите соответствующий пакет.

После полной загрузки приложения вам потребуется распаковать сжатый файл. В Kali архиватором по умолчанию является Engrampa, который автоматически откроется после завершения загрузки приложения. Просто нажмите кнопку «Извлечь», и Engrampa распакует ваш файл.

Теперь нажмите кнопку «Извлечь».

Теперь в папке «Загрузки» у вас должно быть несколько версий Veracrypt. Я использую veracrypt-1.26.7-setup-gui-x64 на Kali.

Шаг

После выполнения сценария установки вы увидите экран, подобный показанному ниже, с предложением выбрать вариант установки. Я выбрал 1.

После ввода цифры 1 приложение попросит вас прочитать и принять все условия пользовательского соглашения. После этого Veracrypt запустит свой скрипт и установит все компоненты.

Теперь вам нужно только ввести команду «veracrypt».

кали > веракрипт

Должно открыться окно, подобное показанному ниже.

Выберите «Создать том».

Далее выберите «Создать зашифрованный файловый контейнер».

На этом этапе вы можете создать стандартный том Veracrypt или скрытый том Veracrypt. Для дополнительной безопасности я выбрал скрытый том.

Теперь нам предлагается выбрать тип шифрования для шифрования тома. AES используется по умолчанию, но существует множество других вариантов, включая вложенное шифрование с использованием двух или трёх алгоритмов. В этом случае данные сначала шифруются одним типом шифрования, а затем снова шифруются другим алгоритмом. Это ОЧЕНЬ затрудняет расшифровку данных, а также увеличивает задержку в доступе к данным, поскольку данные должны пройти несколько раундов шифрования. Я использую вложенное шифрование только для самых конфиденциальных данных.

После выбора алгоритма шифрования вам будет предложено указать размер тома.

В конце вам будет предложено ввести пароль. Убедитесь, что он длинный и сложный, чтобы предотвратить атаки методом подбора.

На этом этапе вам будет предложено шифровать очень большие файлы. Если вы шифруете файлы размером более 4 ГБ, выбор файловых систем ограничен.

Теперь выбираем тип файловой системы. В моём случае я выбрал FAT, так как её поддерживают многие операционные системы, но она не позволяет хранить файлы размером более 4 ГБ.

На этом этапе нам необходимо предоставить

алгоритму шифрования случайные данные. Важно, чтобы эти данные были действительно случайными (а не псевдослучайными, как, например, генераторы случайных чисел в некоторых приложениях), чтобы обеспечить максимальную безопасность данных. Veracrypt использует ваши случайные движения мыши для генерации этих случайных чисел для алгоритма.

После завершения генерации случайных чисел Veracrypt создаст ваш зашифрованный том.

Шаг № 3. Откройте зашифрованный том.

Теперь, когда вам понадобится доступ к зашифрованному тому, просто дважды щёлкните по значку, и появится окно с запросом пароля. Убедитесь, что вы ввели пароль правильно, и данные будут доступны только вам!