Live Nation Entertainment, материнская компания глобальной развлекательной компании Ticketmaster, поздно вечером в пятницу признала факт инцидента кибербезопасности, произошедшего примерно через пять дней после того, как хакер выставил на продажу крупный пакет данных компании за 500 000 долларов.

Согласно документу, поданному в Комиссию по ценным бумагам и биржам, 20 мая компания «выявила несанкционированную активность в среде сторонней облачной базы данных, содержащей данные компании» .

«Мы работаем над снижением риска для наших пользователей и компании, уведомили правоохранительные органы и сотрудничаем с ними», — говорится в заявлении.

За последнюю неделю Ticketmaster не отреагировал на многочисленные просьбы CyberScoop прокомментировать инцидент.

Заявление о взломе Ticketmaster впервые появилось 28 мая, когда некто под псевдонимом ShinyHunters выставил данные на продажу за 500 000 долларов. VX-Underground, онлайн-хранилище данных для исследования вредоносных программ, заявил в четверг, что поговорил с «несколькими лицами», которые заявили о своей причастности к взлому Ticketmaster и о том, что они получили доступ к данным компании через поставщика управляемых услуг.

ShinyHunters не ответили на вопросы по поводу заявления VX-Underground.

Хотя подлинность украденных данных не подтверждена, специалисты по кибербезопасности в частном порядке заявляют, что, по их мнению, по крайней мере часть данных, предлагаемых к продаже, выглядят законными.

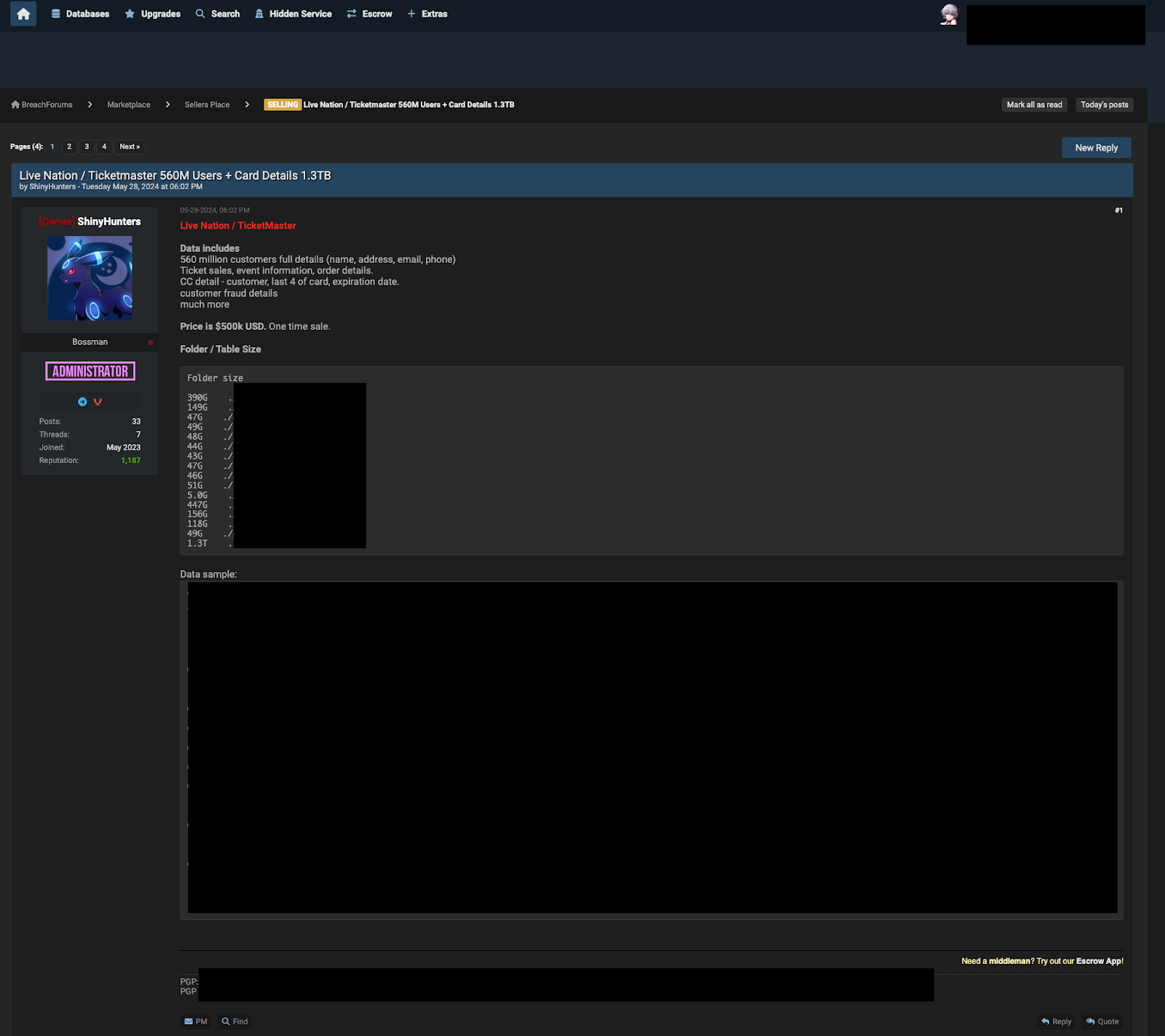

Листинг размещен на BreachForums (Cyberscoop).

Листинг размещен на BreachForums (Cyberscoop).

Список и примеры шести отдельных наборов данных Ticketmaster были опубликованы на форуме BreachForums, посвящённом киберпреступности, работа которого была кратковременно нарушена в прошлом месяце в рамках международной операции ФБР. Это уже второй случай, когда полиция блокировала сайт, но в обоих случаях администраторам удалось восстановить его работу. Он продолжает работать.

Кроме того, хакер, утверждающий, что атаковал Ticketmaster, также продаёт данные клиентов банка Santander. В прошлом месяце банк признал кражу данных клиентов в Чили, Испании и Уругвае, а также данных «всех нынешних и некоторых бывших сотрудников Santander». Как сообщила в пятницу BBC, в этой атаке могли быть замешаны данные до 30 миллионов человек .

Нарушение правил Ticketmaster произошло вскоре после того, как Министерство юстиции и 30 генеральных прокуроров штатов и округов подали гражданский антимонопольный иск против Live Nation и Ticketmaster за монополизацию и «другие незаконные действия, которые препятствуют конкуренции на рынках всей индустрии живых развлечений».

Министерство юстиции не ответило на вопросы о нарушении и о том, повлияет ли оно на антимонопольный иск против Ticketmaster.

Представитель Министерства внутренних дел Австралии сообщил CyberScoop, что правительство Австралии «осведомлено о киберинциденте, затронувшем Ticketmaster», и что Национальное управление кибербезопасности страны «взаимодействует с Ticketmaster, чтобы разобраться в инциденте».

Агентство кибербезопасности и безопасности инфраструктуры переадресовало вопросы в Ticketmaster. ФБР не ответило на запрос о комментарии.

В пятницу израильская фирма Hudson Rock сообщила , что взлом Ticketmaster может быть связан с взломами в более чем 400 других компаниях, совершенными с использованием украденных учетных данных сотрудника Snowflake — компании облачного хранения данных и сервисов, которая, как сообщил TechCrunch в пятницу, разместила украденную базу данных.

В субботу компания Hudson Rock удалила со своего сайта отчёт, содержащий это утверждение. Компания не сразу ответила на вопросы о причинах удаления отчёта.

В обновлении, опубликованном на сайте компании для клиентов, Snowflake сообщила, что «23 мая 2024 года стало известно о потенциально несанкционированном доступе к определённым учётным записям клиентов». Последующее расследование выявило «возросшую активность угроз, начиная с середины апреля 2024 года, исходящую от подгруппы IP-адресов и подозрительных клиентов, которые, по нашему мнению, связаны с несанкционированным доступом».

В технических подробностях, предоставленных Snowflake, отмечается, что компания не считает, что «данная активность вызвана какой-либо уязвимостью, неправильной настройкой или вредоносной деятельностью в продукте Snowflake», и что она «оперативно проинформировала ограниченное число клиентов, которые, по нашему мнению, могли быть затронуты».

Представитель Snowflake сослался на обновления, опубликованные на сайте CyberScoop. Он отказался комментировать заявления, содержащиеся в отчёте Hudson Rock.

В обновленном заявлении, опубликованном в пятницу , Snowflake сообщила, что обнаружила доказательства того, что «аналогично затронутым учетным записям клиентов, злоумышленник получил персональные учетные данные и получил доступ к демонстрационной учетной записи, принадлежащей бывшему сотруднику Snowflake».

Компания заявила, что эта учётная запись не содержала конфиденциальных данных, а демо-аккаунты «не подключены к производственным или корпоративным системам Snowflake. Доступ был возможен, поскольку демо-аккаунт не был связан с Okta или [многофакторной аутентификацией], в отличие от корпоративной и производственной систем Snowflake».

В заявлении отмечается, что если злоумышленник получит учетные данные клиента, «он сможет получить доступ к его счету».

Согласно документу, поданному в Комиссию по ценным бумагам и биржам, 20 мая компания «выявила несанкционированную активность в среде сторонней облачной базы данных, содержащей данные компании» .

«Мы работаем над снижением риска для наших пользователей и компании, уведомили правоохранительные органы и сотрудничаем с ними», — говорится в заявлении.

За последнюю неделю Ticketmaster не отреагировал на многочисленные просьбы CyberScoop прокомментировать инцидент.

Заявление о взломе Ticketmaster впервые появилось 28 мая, когда некто под псевдонимом ShinyHunters выставил данные на продажу за 500 000 долларов. VX-Underground, онлайн-хранилище данных для исследования вредоносных программ, заявил в четверг, что поговорил с «несколькими лицами», которые заявили о своей причастности к взлому Ticketmaster и о том, что они получили доступ к данным компании через поставщика управляемых услуг.

ShinyHunters не ответили на вопросы по поводу заявления VX-Underground.

Хотя подлинность украденных данных не подтверждена, специалисты по кибербезопасности в частном порядке заявляют, что, по их мнению, по крайней мере часть данных, предлагаемых к продаже, выглядят законными.

Список и примеры шести отдельных наборов данных Ticketmaster были опубликованы на форуме BreachForums, посвящённом киберпреступности, работа которого была кратковременно нарушена в прошлом месяце в рамках международной операции ФБР. Это уже второй случай, когда полиция блокировала сайт, но в обоих случаях администраторам удалось восстановить его работу. Он продолжает работать.

Кроме того, хакер, утверждающий, что атаковал Ticketmaster, также продаёт данные клиентов банка Santander. В прошлом месяце банк признал кражу данных клиентов в Чили, Испании и Уругвае, а также данных «всех нынешних и некоторых бывших сотрудников Santander». Как сообщила в пятницу BBC, в этой атаке могли быть замешаны данные до 30 миллионов человек .

Нарушение правил Ticketmaster произошло вскоре после того, как Министерство юстиции и 30 генеральных прокуроров штатов и округов подали гражданский антимонопольный иск против Live Nation и Ticketmaster за монополизацию и «другие незаконные действия, которые препятствуют конкуренции на рынках всей индустрии живых развлечений».

Министерство юстиции не ответило на вопросы о нарушении и о том, повлияет ли оно на антимонопольный иск против Ticketmaster.

Представитель Министерства внутренних дел Австралии сообщил CyberScoop, что правительство Австралии «осведомлено о киберинциденте, затронувшем Ticketmaster», и что Национальное управление кибербезопасности страны «взаимодействует с Ticketmaster, чтобы разобраться в инциденте».

Агентство кибербезопасности и безопасности инфраструктуры переадресовало вопросы в Ticketmaster. ФБР не ответило на запрос о комментарии.

В пятницу израильская фирма Hudson Rock сообщила , что взлом Ticketmaster может быть связан с взломами в более чем 400 других компаниях, совершенными с использованием украденных учетных данных сотрудника Snowflake — компании облачного хранения данных и сервисов, которая, как сообщил TechCrunch в пятницу, разместила украденную базу данных.

В субботу компания Hudson Rock удалила со своего сайта отчёт, содержащий это утверждение. Компания не сразу ответила на вопросы о причинах удаления отчёта.

В обновлении, опубликованном на сайте компании для клиентов, Snowflake сообщила, что «23 мая 2024 года стало известно о потенциально несанкционированном доступе к определённым учётным записям клиентов». Последующее расследование выявило «возросшую активность угроз, начиная с середины апреля 2024 года, исходящую от подгруппы IP-адресов и подозрительных клиентов, которые, по нашему мнению, связаны с несанкционированным доступом».

В технических подробностях, предоставленных Snowflake, отмечается, что компания не считает, что «данная активность вызвана какой-либо уязвимостью, неправильной настройкой или вредоносной деятельностью в продукте Snowflake», и что она «оперативно проинформировала ограниченное число клиентов, которые, по нашему мнению, могли быть затронуты».

Представитель Snowflake сослался на обновления, опубликованные на сайте CyberScoop. Он отказался комментировать заявления, содержащиеся в отчёте Hudson Rock.

В обновленном заявлении, опубликованном в пятницу , Snowflake сообщила, что обнаружила доказательства того, что «аналогично затронутым учетным записям клиентов, злоумышленник получил персональные учетные данные и получил доступ к демонстрационной учетной записи, принадлежащей бывшему сотруднику Snowflake».

Компания заявила, что эта учётная запись не содержала конфиденциальных данных, а демо-аккаунты «не подключены к производственным или корпоративным системам Snowflake. Доступ был возможен, поскольку демо-аккаунт не был связан с Okta или [многофакторной аутентификацией], в отличие от корпоративной и производственной систем Snowflake».

В заявлении отмечается, что если злоумышленник получит учетные данные клиента, «он сможет получить доступ к его счету».